熱門

28/11/2025

北韓駭客 Lazarus 疑為 Upbit 遭駭主謀,混幣與跨鏈洗錢手法與 2019 年一致

.png)

南韓最大交易所 Upbit 遭駭,損失金額估達 3,040 萬美元。南韓官方與資安團隊懷疑背後主謀為北韓駭客組織 Lazarus Group,攻擊手法與 2019 年 Upbit 遭駭事件幾乎一致。政府單位已全面介入調查,平台安全檢查與追資行動同步進行中。

北韓駭客疑再現身

南韓政府官員與產業消息人士指出,Upbit 於 27 日凌晨遭駭,損失約 3,040 萬美元,初步調查顯示犯案手法與 2019 年事件幾乎一致。當時 Upbit 損失 34.2 萬枚 ETH,官方最終確認為北韓駭客組織 Lazarus 所為,本次事件因此被懷疑與 Lazarus 有關。

資安調查人員指出,駭客疑似透過竊取或偽冒 Upbit 系統管理員帳號,獲取熱錢包操作權限後進行轉帳,而非直接入侵伺服器。這與 Lazarus 過去的滲透手法高度相似。可疑轉帳動作均經由合法錢包簽章完成,使入侵過程極具隱蔽性。

鏈上資金流向曝光

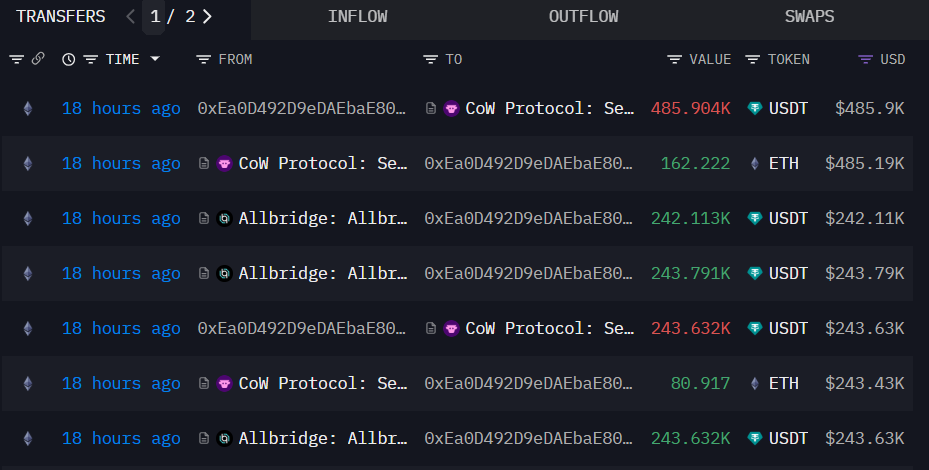

鏈上資料顯示,駭客將盜取的 Solana 生態代幣迅速兌換為 USDC 後,經跨鏈橋轉移至以太坊網路。資金再被分散至多個新錢包進行混幣處理,試圖掩飾流向。分析指出,這些轉移動作的時間與頻率均與 Lazarus 以往模式吻合,原攻擊地址目前僅剩約 160 萬美元 ETH 尚未移動。

針對事件規模與潛在影響,南韓金融監督院、金融保安院及韓國網路振興院 (KISA) 於 28 日進駐 Upbit 總部展開調查。調查範圍涵蓋錢包管理機制、內部權限控管、簽章紀錄與資產安全流程等。官方預計在完成稽核後公布具體調查結果,以釐清責任歸屬。

敏感時點引發產業震動

事件發生當日正值 Upbit 母公司 Dunamu 與 Naver Financial 宣布企業整併的時間,引起金融科技業界廣泛關注。駭客選在企業合併宣布的當天發動攻擊,使 Upbit 的資安應變機制與產業形象同時受到外界檢視。

.jpg)