熱門

19/9/2025

北韓駭客滲透 Web3,CZ 警告駭客滲透加密交易所

.png)

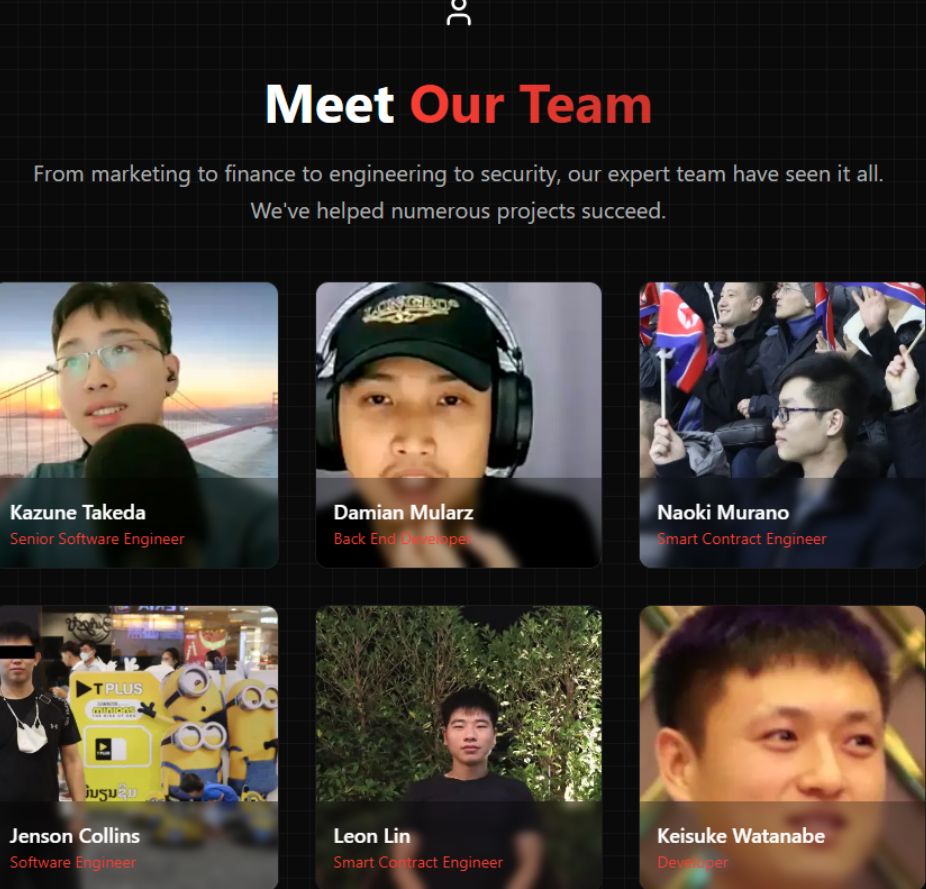

白帽駭客團隊 SEAL 公布近 60 名北韓假 IT 工程師的身分資料,企圖滲透美國交易所。趙長鵬(CZ)同日轉發警訊,指駭客會假扮求職者傳送惡意連結或程式、冒充客服發送釣魚郵件,甚至收買內部員工竊取資料。

CZ:警惕假應徵與內部滲透

白帽駭客團隊 Security Alliance(SEAL)公開近 60 個假冒 IT 工程師的身分,包括假名、電子郵件、虛假網域與社群帳號。SEAL 指出,這些駭客企圖滲透美國交易所,並提醒業界加強對求職者與外包者的審查。

幣安創辦人趙長鵬(CZ)轉發 SEAL 的警訊,並補充駭客常用手法,例如在應徵過程傳送惡意「更新連結」、以程式範例植入病毒,或冒充客服寄送釣魚郵件。他強調更危險的是內部員工被收買,因此企業必須徹底篩選候選人,並要求員工切勿下載來源不明的檔案。

FBI:立即斷網,保留證據

FBI 警告,北韓駭客最常見的就是社交工程攻擊,透過假冒身分散送惡意軟體來竊取加密貨幣。若懷疑遭到入侵,應立即切斷網路連線並保持設備開機,以免破壞取證。

受害者必須完整保存證據,包括與駭客的對話截圖、郵件、檔案與網址,並透過官方管道 IC3.gov 提交投訴。IC3 收集案件後,會將資訊分派給 FBI 各地辦公室與合作執法單位,用於追查與阻斷攻擊。

警惕假冒 IC3 的二次詐騙

IC3 也提醒公眾,它不會與任何律所或加密服務合作追討資金,也不會主動聯繫受害者收取金錢或資訊。若有人以「協助追回損失」為名自稱與 IC3 合作,那必然是假冒。

FBI 強調,在當今高頻率的駭客攻擊下,沒有任何個人或組織能單獨免疫。企業應強化存取權限與內控,落實多重驗證,並與員工、合作方及社群共享駭客案例與情報。只有提升整體資安意識,才能降低北韓駭客帶來的集體風險。

.jpg)